상세 컨텐츠

본문

누구나 가짜 Chrome 브라우저 창을 만들 수 있다!

새로운 피싱 툴킷 공개

BITB 공격 툴킷 공개

로그인 할 때 인증하는 방식 중 하나인 SSO(Single Sign-On)

팝업창은 일상에서 흔히 볼 수 있습니다.

그런데 최근 가짜 Chrome 브라우저 창을 사용하여

SSO 피싱 로그인 양식을 만들 수 있는 BITB 공격 툴킷이 공개되었습니다.

해당 템플릿은 Windows 및 Mac용 Google chrome과

다크 모드 및 라이트 모드 변형이 포함됩니다.

BITB 공격?

Google, Facebook, Apple, Microsoft 등과 같이 웹사이트에 임배드된

타사 SSO 옵션을 이용하여 로그인 자격 증명을 도용하는 공격

즉, 기본적으로 BITB 공격은 실제 브라우저 창 내에서

또 다른 가짜 브라우저 창을 만들어 사용자들을 속일 수 있습니다.

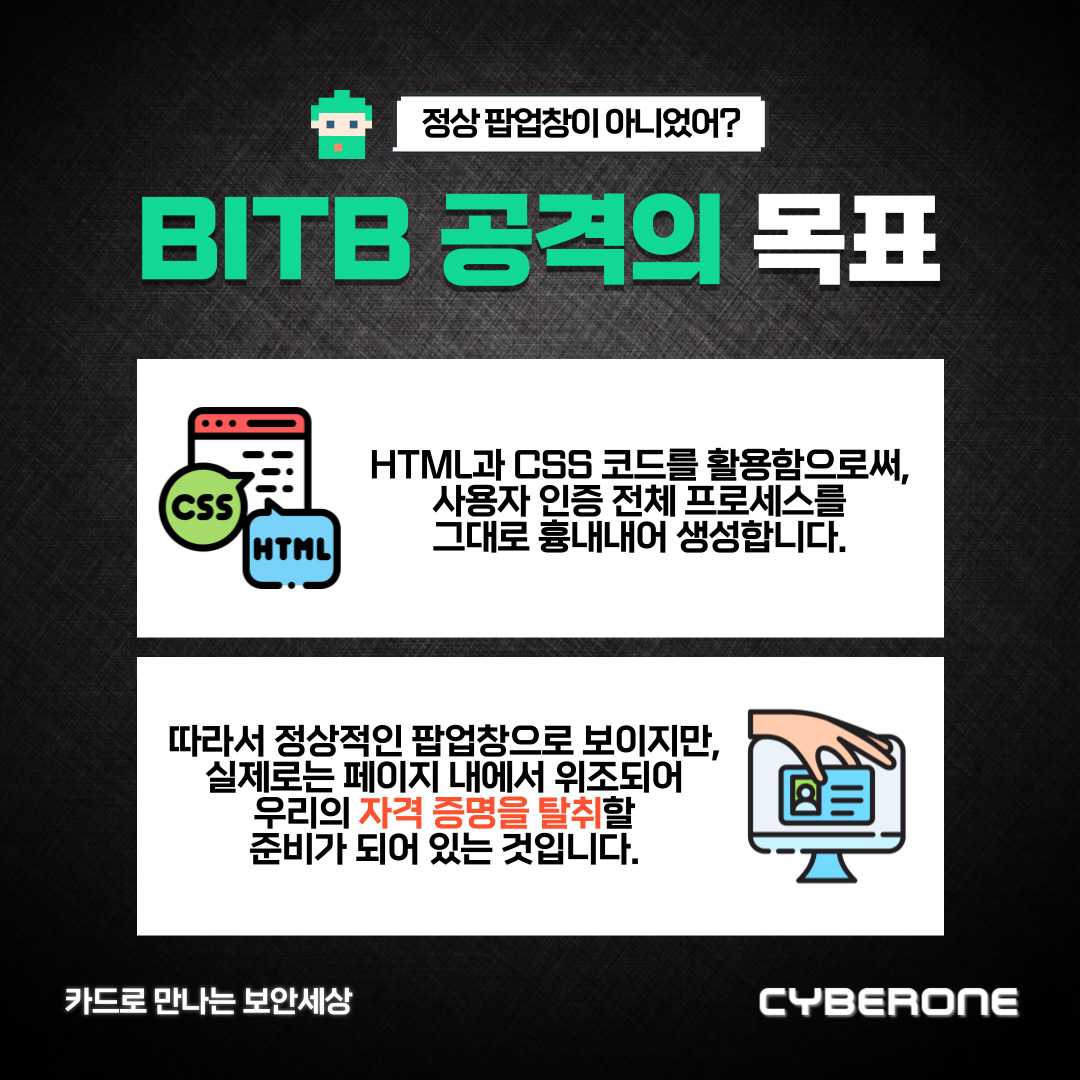

BITB 공격의 목표

HTML과 CSS 코드를 활용함으로써, 사용자 인증 전체 프로세스를 그대로 흉내내어 생성합니다.

따라서 정상적인 팝업창으로 보이지만, 실제로는 페이지 내에서 위조되어

우리의 자격 증명을 탈취할 준비가 되어 있는 것입니다.

BITB 공격 사례

BITB 기법을 이용한 실제 공격 사례가 있나요?

Zscaler는 가짜 Counter-Strike: Global Offensive(CS: GO) 웹사이트를 통해

비디오 게임 디지털 유통 서비스 스팀(Steam)의 자격 증명을 탈취하는

BITB 공격 사례에 대해 설명하였습니다.

당시 Zscaler 연구원인 Parkhar Shrotriya는 일반적으로 사용자가 피싱 사이트를 탐지하기 위해 취하는 조치에는

정상적인 URL인지 여부, 웹 사이트의 HTTPS 사용 여부 등을 확인하는 것이 포함된다고 말했습니다.

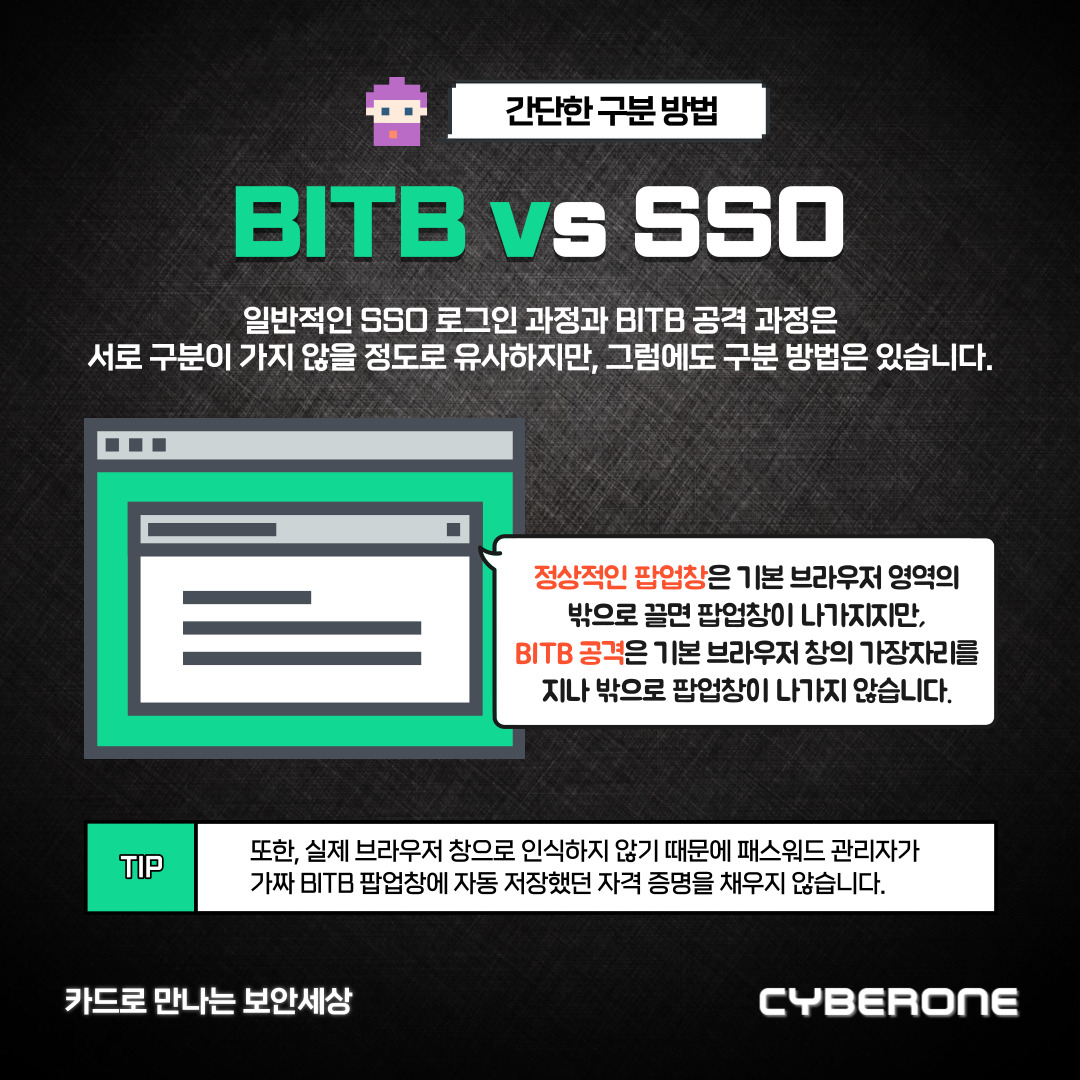

BITB vs SSO

간단한 구분 방법

일반적인 SSO 로그인 과정과 BITB 공격 과정은

서로 구분이 가지 않을 정도로 유사하지만, 그럼에도 구분 방법은 있습니다.

정상적인 팝업창은 기본 브라우저 영역의 밖으로 끌면 팝업창이 나가지지만,

BITB 공격은 기본 브라우저 창의 가장자리를 지나 밖으로 팝업창이 나가지 않습니다.

TIP

또한, 실제 브라우저 창으로 인식하지 않기 때문에 패스워드 관리자가

가짜 BITB 팝업창에 자동 저장했던 자격 증명을 채우지 않습니다.

BITB 공격 대응 방법

평소에 어떻게 주의할 수 있나요?

(1) URL 확인

BITB 공격 기법을 사용할 경우, 악성 URL을 정상 URL 뒤에 감추기도 쉽습니다.

따라서, 새로 뜨는 윈도우 창의 URL을 최대한 확인하는 것이 중요합니다.

(2) 보안 메커니즘

콘텐츠 보안 정책 설정 및 동일 출처 정책 보안 모델을 포함한 보안 메커니즘 덕분에

악용 가능한 취약점이 없는 경우, 사용자 브라우저에 구축된 방어 수단을 우회하여

악의적인 페이지를 신뢰하도록 속이는 것이 어려울 수 있습니다.

감사합니다.

'보안 카드뉴스' 카테고리의 다른 글

| 국제 인증도 편리하게 국내에서 바로? CBPR 인증제도 도입! (0) | 2022.05.06 |

|---|---|

| 새로운 log4shell?스프링에서 Spring4Shell 취약점 발견! (0) | 2022.04.06 |

| [CVE-2022-0847] 리눅스 커널 로컬 권한 상승 취약점 (0) | 2022.03.11 |

| 글자를 가릴 때 사용하는 '픽셀레이션'이 복호화가 가능하다 !? (0) | 2022.02.24 |

| 국내 첫 디파이 해킹 사고 발생! 원인은 BGP 하이재킹? (0) | 2022.02.11 |

댓글 영역