상세 컨텐츠

본문

악성코드 개발자로 추정되는 사용자가 Maze, Egregor, Sekhmet 랜섬웨어의 마스터 암호 해독키를 BleepingComputer 포럼에 공개하였습니다.

2020년 10월 Maze 그룹이 운영을 중단한 후, Egregor라는 랜섬웨어 그룹을 결성한 것으로 추측됩니다.

Egregor 랜섬웨어는 Sekhmet 랜섬웨어와 Maze 랜섬웨어를 수정한 악성코드의 형태를 가지고 있습니다.

세 가지 랜섬웨어 변종 모두 소스코드 유사점이 있으며 모두 동일한 피해자 인구를 대상으로 하는 것이 특징입니다.

랜섬웨어 마스터 복호화 키 공개

랜섬웨어의 복호화 키가 BleepingComputer 포럼에 유출되었습니다.

해당 복호화 키는 이 세 가지 랜섬웨어 작업을 모두 개발했다고 주장하는 'Topleak'이라는 이름의 사용자가 공유했습니다.

Topleak은 게시글에서 "랜섬웨어 복호화 키 공개는 계획된 유출이며, 최근 법 집행 기관에서 진행한 서버 압수 및 랜섬웨어 계열사 체포와는 관련이 없다"고 밝혔습니다.

또한 그는 랜섬웨어 그룹 중 누구도 다시 랜섬웨어 운영에 참여하지 않을 것이며, 지금까지 제작한 모든 램섬웨어 소스코드를 삭제했다고 덧붙였습니다.

이 게시물에는 Maze·Egregor·Sekhmet 랜섬웨어의 복호화 키가 포함된 4개의 7zip 파일 다운로드 링크와 랜섬웨어 그룹이 사용하는 'M0yv' 악성코드의 소스코드가 포함되어 있었습니다.

압축파일에는 랜섬웨어 복호화 키와 랜섬웨어 광고 및 제휴사와 관련된 마스터 복호화 키가 포함되어 있습니다.

각각의 랜섬웨어에서 공개된 RSA-2048 마스터 복호화 키의 개수는 다음과 같습니다.

- Maze: 기업이 아닌 사용자를 대상으로 한 원본 악성코드에 대한 9개의 마스터 복호화 키

- Maze: 30개의 마스터 복호화 키

- Egregor: 19개의 마스터 복호화 키

- Sekhmet: 1개의 마스터 복호화 키

Emsisoft의 악성코드 연구원인 Michael Gillespie와 Fabian Wosar는 해당 복호화 키의 진위성을 확인하며 세 가지 랜섬웨어로 암호화된 파일을 무료로 복호화할 수 있음을 확인했습니다.

이에 Emsisoft는 Maze, Egregor, Sekhmet 랜섬웨어 복호화를 위한 무료 도구를 출시했습니다.

랜섬웨어 복호화 도구를 사용하기 위해서는 랜섬노트에 적힌 암호화키가 필요합니다.

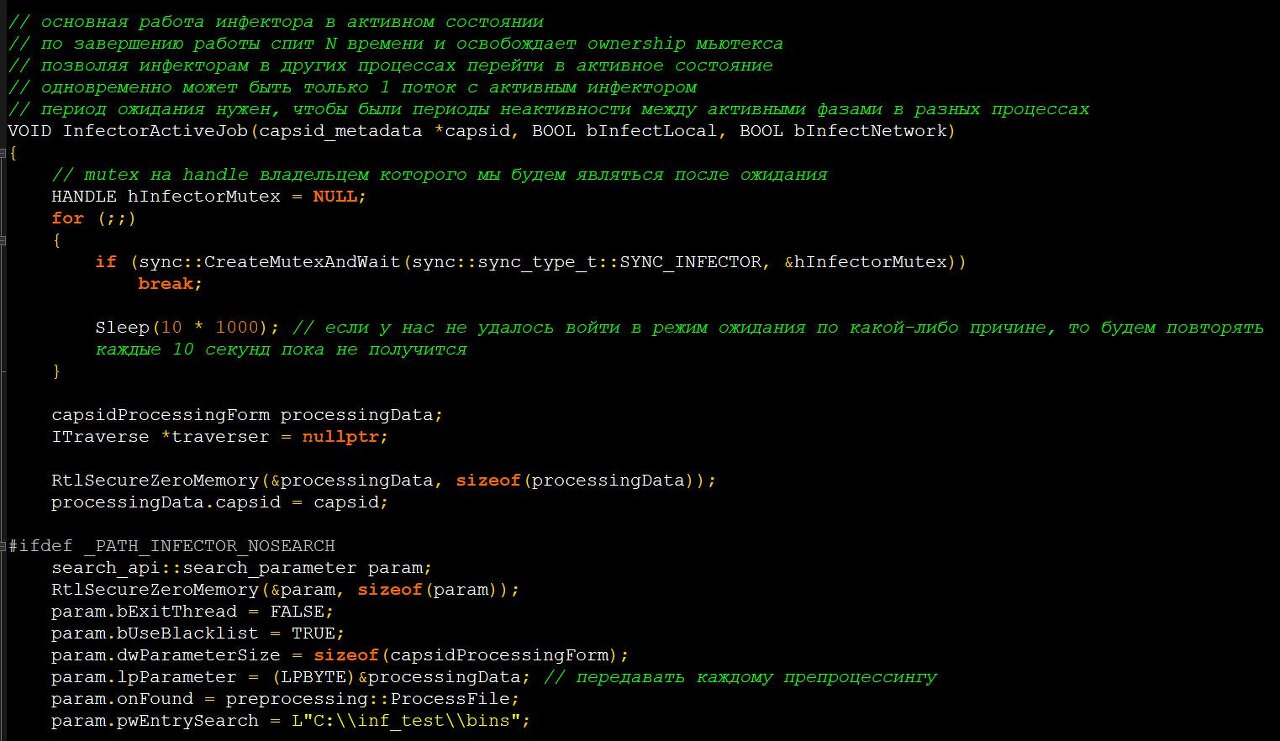

M0yv 악성코드 소스코드

공개된 압축파일에는 Maze 랜섬웨어 작업에 사용된 ‘M0yv 악성코드(x86/x64)'의 소스코드가 포함되어 있었습니다.

이 소스 코드는 Microsoft Visual Studio 프로젝트의 형태로 제공되며 컴파일된 DLL을 포함합니다.

todo.txt 파일은 이 악성코드의 소스코드가 2022년 1월 19일에 마지막으로 업데이트되었음을 나타냅니다.

(출처 :

https://www.emsisoft.com/ransomware-decryption-tools/maze-sekhmet-egregor)

보안관제센터 MIR Team

'국내외 보안동향' 카테고리의 다른 글

| Dridex 봇넷, Entropy 랜섬웨어 배포 중 (0) | 2022.02.24 |

|---|---|

| Microsoft Defender에서 곧 윈도우 자격 증명 도용 차단해 (0) | 2022.02.17 |

| FBI, Lockbit 랜섬웨어 기술 세부 정보 및 보안 지침 공유 (0) | 2022.02.08 |

| 이메일 탈취에 악용되는 Zimbra 제로데이 취약점 (0) | 2022.02.08 |

| 새로운 서비스형 랜섬웨어 Sugar 주의 (0) | 2022.02.03 |

댓글 영역