상세 컨텐츠

본문

최근 Emotet 악성코드는 Adobe PDF 소프트웨어로 가장한 악성 윈도우 앱 설치 패키지를 통해 배포되고 있습니다. Emotet은 주로 피싱 메일과 악성 첨부 파일을 통해 확산됩니다. 설치되면 다른 스팸 캠페인 피해자들의 이메일을 도용하고, 흔히 랜섬웨어 공격으로 이어지는 TrickBot, Qbot 등의 악성코드를 배포합니다.

Emotet 위협 행위자들은 현재 ‘App Installer’라고 불리는 윈도우 10과 윈도우 11에 내장되어 있는 기능을 사용하여 악성 패키지를 설치함으로써 시스템을 감염시키고 있습니다.

윈도우 App Installer 악용

새로운 Emotet 캠페인은 탈취한 기존 대화에 대한 회신 이메일로 시작됩니다. 회신은 단순히 수신자에게 "첨부된 내용을 참조하십시오"라고 말하며, 이메일 대화와 관련하여 의심되는 PDF에 대한 링크를 포함합니다.

링크를 클릭하면 ‘PDF 문서 미리 보기’ 버튼을 클릭하라는 메시지가 표시되는 가짜 구글 드라이브 페이지로 이동합니다.

‘PDF 미리 보기’ 버튼은 ‘*.web.core.windows.net’의 URL을 사용하여 Microsoft Azure에 호스팅되는 앱 설치 파일을 열려고 시도하는 ms-appinstaller URL입니다.

예를 들어, [그림 2]의 링크는 아래의 예시 URL에서 앱 설치 프로그램 패키지를 엽니다.

| ms-appinstaller:?source=hxxps://xxx.z13.web.core.windows.net/abcdefghi.appinstaller |

앱 설치 파일은 서명된 게시자에 대한 정보와 설치할 앱 번들의 URL을 포함하는 단순 XML 파일입니다.

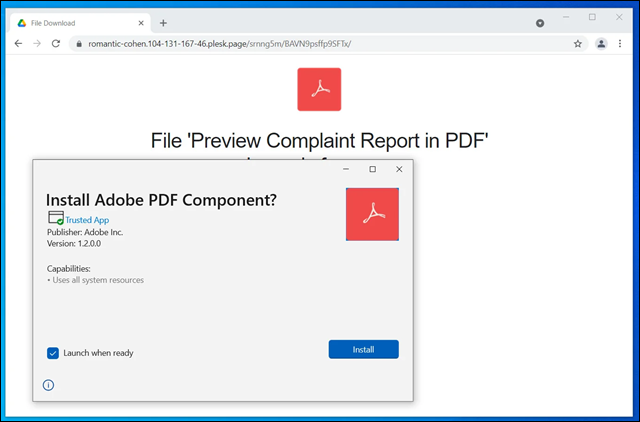

‘.appinstaller’ 파일을 열려고 하면, 윈도우 앱 설치 프로그램을 열 것인지 묻는 메시지가 윈도우 브라우저에 표시됩니다. 동의하면, [그림 4]와 같이 ‘Adobe PDF 컴포넌트’를 설치하라는 앱 설치 창이 표시됩니다.

악성 패키지에는 합법적인 Adobe PDF 아이콘, ‘신뢰할 수 있는 앱’으로 표시하는 유효한 인증서 및 가짜 게시자 정보를 포함하고 있어 합법적인 Adobe 응용 프로그램처럼 보입니다.

사용자가 ‘설치’ 버튼을 클릭하면, 앱 설치 프로그램이 Microsoft Azure에서 호스팅되는 악성 appxbundle을 다운로드하여 설치합니다. appxbundle은 [그림 5]와 같이 %Temp% 폴더에 DLL을 설치하고 rundll32.exe로 실행합니다.

또한, 이 프로세스는 DLL을 [그림 6]과 같이 %LocalAppData%에 임의로 명명된 파일 및 폴더로 복사합니다.

마지막으로 사용자가 윈도우에 로그인할 때 DLL을 자동으로 실행할 수 있는 자동 실행이 “HKCU\Software\Microsoft\Windows\CurrentVersion\Run” 경로 아래에 생성됩니다.

일반적으로 Emotet 캠페인은 랜섬웨어 공격으로 이어집니다. 따라서, 윈도우 관리자는 악성코드가 배포되는 방법을 확인하고, Emotet 캠페인을 탐지할 수 있도록 교육이 필요합니다.

IOCs

[ URL ]

hxxp://hispanicaidgroup[.]org/ufay0vq/keWIgzwT

출처 :

https://www.bleepingcomputer.com/news/security/emotet-now-spreads-via-fake-adobe-windows-app-installer-packages/

https://urlhaus.abuse.ch/url/1838032/

MIR Team

'국내외 보안동향' 카테고리의 다른 글

| Log4j 취약점 악용 사례 (0) | 2021.12.28 |

|---|---|

| 12월 9일부터 본격 시행되는 '정보보호 공시 의무화’ 제도 (0) | 2021.12.20 |

| RAT로 윈도우 PC를 감염시키는 새로운 JavaScript 악성 프로그램 (0) | 2021.12.20 |

| CISA, 연방 기관을 위한 사이버 보안 대응 계획 발표 (0) | 2021.12.20 |

| FBI 이메일 시스템 해킹한 공격자들, 스팸 메일 유포해 (0) | 2021.12.20 |

댓글 영역